Опрос

Подскажите редакторам All4os.ru какие материалы стоит чаще выкладывать?

Популярные темы

Android, FreeBSD, Google, Linux, Mac OS X, Microsoft, Win Server 2003, Win Server 2008, Windows 10, Windows 7, Windows 8, Windows 9, Windows Vista, Windows XP, Безопасность, Видео, Видео обои, Гаджеты, Драйвера, Железо, Интерфейс, Мобильные ОС, Новости, Обзоры, Обои, Оптимизация, Оформление, Приложения для Android, Приложения для Windows 8, Программы для Windows 10, Рабочий стол, Реестр, Секреты, Система, Скриншоты, Советы, Софт, Темы, Темы для Windows 10, Уязвимости

Показать все теги

Показать все теги

Новый троянец восстанавливает себя после удаления

Новости и обзоры | Разместил: Cesar, 2012-10-27 |  6896 6896  0 0  |

С точки зрения выполняемых данным троянским приложением вредоносных действий, Trojan.GBPBoot.1 можно признать относительно примитивным вирусом: он способен по команде загружать с внешних серверов и запускать на зараженном компьютере исполняемые файлы либо запускать приложения, которые не хранятся непосредственно на ПК жертвы. На этом деструктивный функционал троянского приложения заканчивается. Однако интересна данная утилита прежде всего тем, что способно оказывать противодействия попыткам удаления.

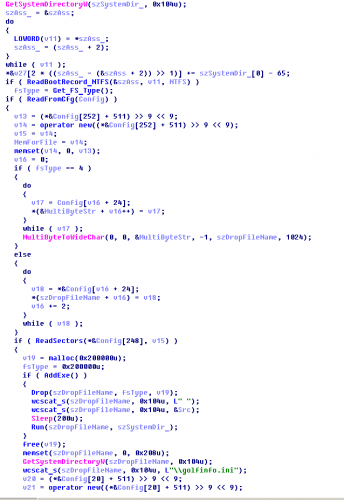

С точки зрения выполняемых данным троянским приложением вредоносных действий, Trojan.GBPBoot.1 можно признать относительно примитивным вирусом: он способен по команде загружать с внешних серверов и запускать на зараженном компьютере исполняемые файлы либо запускать приложения, которые не хранятся непосредственно на ПК жертвы. На этом деструктивный функционал троянского приложения заканчивается. Однако интересна данная утилита прежде всего тем, что способно оказывать противодействия попыткам удаления.Как сообщает антивирусная компания Доктор Веб,Trojan.GBPBoot.1 включает в себя несколько модулей. Один из них редактирует MBR (главную загрузочную запись диска), после чего копирует в конец нужного логического диска (вне файловой системы) архив с файлом explorer.exe, модуль автоматического восстановления троянского приложения, модуль вирусного инсталлятора и сектор с конфигурационной информацией. Далее помещает в системный каталог инсталлятор вируса, активирует его, а собственный файл удаляет.

После запуска инсталлятор вируса сохраняет в системном каталоге файл конфигурации и динамическую библиотеку, которую прописывает в Windows как системную службу. После этого инсталлятор активирует данную службу и удаляет сам себя.

В свою очередь, вредоносная служба загружает файл конфигурации, сохраненный ранее в системном каталоге (либо считывает конфигурацию, сохраненную ранее дроппером на диск), соединяется с удаленным сервером, отправляет ему информацию о зараженном компьютере и пытается загрузить на инфицированный ПК и пытается скачать с сервера исполняемые файлы. Если загрузка не удалась, повторное соединение запускается после следующей перезагрузки Windows.

Если по каким-либо причинам осуществляется блокировка файла троянского приложения (например, после сканирования антивирусной программой), запускается инструмент самовосстановления. При помощи загрузочной записи, модифицированной вирусом, в момент старта системы запускается проверка присутствия на диске вирусной системной службы (Trojan.GBPBoot.1 поддерживает файловые системы FAT32 и NTFS). В случае его отсутствия вирус перезаписывает системный файл explorer.exe на собственный файл, содержащий функции восстановления троянской утилиты, который также запускается одновременно с запуском операционной системы. После получения управления, поддельный explorer.exe повторяет процедуру инфицирования, после чего восстанавливает работу оригинального explorer.exe. Таким образом стандартное сканирование системы антивирусными программами может не дать нужного результата, поскольку троянское приложение способно восстанавливаться.

| Рейтинг: |

|

Поделиться с друзьями: |

-

Другие материалы схожей тематики:

Комментарии к статье (От своего имени Вконтакте или как пользователь All4os.ru)

Комментарии к статье (От своего имени Вконтакте или как пользователь All4os.ru)